Apesar do aviso da TSA, os carregadores do aeroporto provavelmente não são perigosos

Você foi informado? Para não carregar com seu telefone no aeroporto? Muitos de nós têm umPor grandes agências governamentais como o FBI, não menos. Na conversa, com confusão, as notícias retornaram às notícias, Página oficial da TSA no Facebook. Como o FBI, a TSA também está nos alertando para evitar portos USB e redes Wi -Fi em locais públicos como aeroportos.

O post é estranho, na minha humilde opinião. Ele parece menos como um PSA por uma agência de segurança do governo e, como um post mais de mídia social que é digitado pela Internet de verão. A maior bandeira vermelha para mim é a frase, que diz: “Os hackers podem instalar malware nas portas USB (fomos informados de que é chamado” Juice/Port Jacking “). Gostaria de pensar que uma agência como a TSA não precisará dizer o que é chamado de ameaça à segurança.

Mas ignorando a falta de autoridade no estilo pós, o aviso em si é um pouco estranho. Onde estou sentado, existem algumas razões legítimas para esses dois problemas de proteção. Vamos ver todos individualmente:

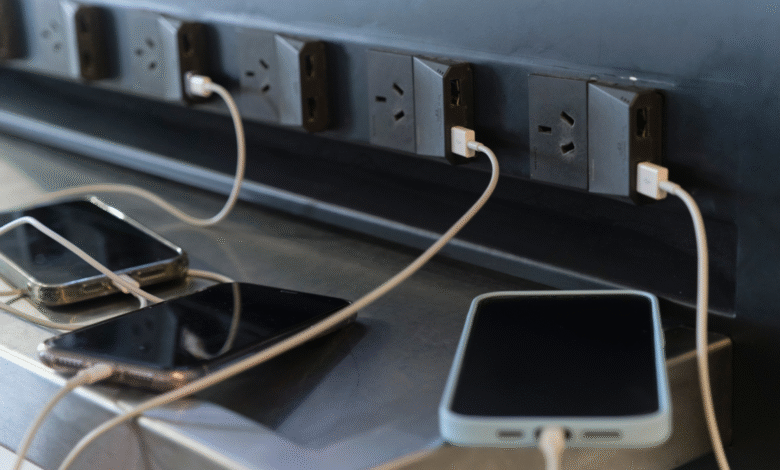

As portas USB públicas são seguras?

O problema aqui é que os maus atores podem afetar essas portas acessíveis ao público com malware; portanto, quando você conectou, o malware se instala no seu dispositivo. É isso que é conhecido como suco de suco ou porto.

Não é que o suco parece impossível: o malware pode ser entregue de várias maneiras. É um fato que ninguém é conhecido na natureza.Exceto por um exemplo educacional em Defkin 2011. O FBI e o TSA podem estar cientes dos ataques que não são públicos? Obviamente, não tenho certeza de que os portos USB do aeroporto sejam amplamente silenciosos de malware. Para isso, os maus atores precisarão de tempo para comprar bilhetes de aeronaves, entrar em cada zona segura do aeroporto e afetar cada porta. Mais uma vez, é possível, mas acho que é improvável. Quando é muito fácil ajudar os usuários a obter malware com sites fraudulentos?

Os maus atores também precisarão combater os cabos USB que estão apenas cobrando, o que não tem cooperação para a transferência de dados. Seu cabo pode permitir a transferência de dados, mas pode não ser o caso de mais ninguém. Mesmo se você tiver um emprego, muitos smartphones modernos precisam permitir que você acesse o dispositivo USB antes de iniciar a transferência de dados. Sem essa permissão, a conexão cobrará apenas seu dispositivo. Enquanto isso é verdade Os pesquisadores encontraram rotas em torno dessas defesasExistem muitas variáveis lá, para se tornar um método eficaz de instalação de malware e, se eu fosse hacker, simplesmente não acho que o suco valesse a pena espremer.

Está sendo dito que provavelmente existem portos de manipulação USB nos aeroportos, e questões de suco de suco do FBI e TSA são familiares, mas não são reveladoras para o público. Se você precisar ser cobrado com segurança no aeroporto, você tem algumas opções.

Primeiro a usar Um USB “preservativo:” Ao bloquear todos os recursos de transferência de dados, os preservativos USB convertem principalmente qualquer cabo carregando apenas em cabo. Se você possui um cabo USB que, de outra forma, instalará malware no seu dispositivo, o preservativo USB interrompe essa atividade, para que você possa carregar com segurança e segurança. Mas você não precisa de um desses dispositivos para carregar seus dispositivos com segurança no aeroporto: basta usar lojas de parede. Eles não têm risco de suco, porque não há recursos de transferência de dados. Basta conectar seu adaptador de energia a esta loja como costuma fazer e tome paz com paz.

O que você acha até agora?

O wifi público é seguro?

O outro aviso aconselha os passageiros a não usar o WI -FI público gratuito, especialmente para compras on -line ou informações confidenciais. Este é um bom conselho para 2015. Durante o dia, a maioria dos sites não foi criptografada, o que significa que o tráfego da Internet foi trazido a todos que sabiam como acessá -lo. Isso é uma coisa se você verificar as manchetes sobre o New York Times, ou assistir ao vídeo do YouTube: os hackers podem ver esse tráfego, mas você não tem nada a ver com a violação da privacidade. Mas se você inseriu informações confidenciais nos sites, como senhas ou acesso a sites de dados privados como o site do seu banco, você tem uma situação de segurança. É por isso que o antigo (bom) conselho foi evitar o uso de Wi -Fi público, especialmente para essas atividades.

No entanto, desde 2018, a maioria de seus sites foi criptografada. Isso significa mesmo se você usar wifi público Sem Criptografia, o tráfego original da Web é seguro. Os hackers não poderão ver as informações inseridas nesses sites, desde que sejam realmente criptografadas.

Portanto, se você estiver usando o Wi-Fi público, especialmente o Wi-Fi público sem proteção de senha, basta verificar o site antes do login.

Agora, você ainda deseja garantir que o site que visitará não seja apenas criptografado, mas também legítimo. Os locais de pesca também podem usar httpsPortanto, verifique se você está realmente indo para o site do seu banco antes de conectar suas informações. Este conselho, é claro, se aplica, seja você usando o WI -FI público ou sua casa, de qualquer maneira. Você pode proteger sua navegação na web ainda mais Com uma VPNO que melhora seu tráfego para tornar você mais difícil de rastrear. Você pode entrar em contato com o Aeroporto de Denver, mas seu tráfego parece ser do Japão, Panamá ou Islândia.